IIl nuovo report trimestrale di Cisco Talos offre un’analisi dettagliata delle attività che caratterizzano oggi la cybersecurity, con un impatto diretto su infrastrutture e servizi essenziali. Il dato più significativo riguarda gli attacchi condotti attraverso applicazioni esposte, che rappresentano quasi il 40% degli incidenti gestiti. La riduzione rispetto al trimestre precedente, influenzato da una campagna particolarmente aggressiva, non attenua il livello di rischio. Gli aggressori continuano infatti a sfruttare vulnerabilità appena divulgate su piattaforme ampiamente utilizzate, entrando nei sistemi con tempi molto ridotti.

Parallelamente, le campagne di phishing evolvono verso tecniche più mirate e sfruttano identità compromesse per aumentare la credibilità dei messaggi inviati. Il ransomware mostra un calo, ma i gruppi più attivi restano operativi e utilizzano strumenti legittimi per muoversi all’interno delle reti senza generare allarmi immediati. L’insieme di queste dinamiche aumenta la pressione sulle tlc, che dipendono da infrastrutture distribuite e da sistemi interconnessi, e amplia l’esposizione della pubblica amministrazione, spesso vincolata da risorse limitate e da piattaforme datate.

Indice degli argomenti

L’impatto delle applicazioni esposte

Il report conferma che quasi il 40% degli attacchi deriva dallo sfruttamento di applicazioni raggiungibili pubblicamente. Questa modalità resta la principale via di ingresso, soprattutto perché molti servizi online utilizzano configurazioni standard che facilitano l’individuazione delle vulnerabilità. Gli attaccanti reagiscono rapidamente alle informazioni pubbliche, verificando la presenza di sistemi non aggiornati e colpendoli prima che vengano installate le patch di sicurezza.

Talos descrive episodi che mostrano la rapidità di queste dinamiche. In un caso, un server privo di aggiornamenti è stato violato poche ore dopo la divulgazione della falla. Gli aggressori hanno installato strumenti malevoli per mantenere il controllo del sistema, probabilmente come parte di una campagna estorsiva. In un altro caso, una vulnerabilità in un framework web ha permesso di installare software di mining di criptovalute. Anche attività che non puntano alla distruzione dei dati si appoggiano alla disponibilità di applicazioni esposte, a conferma dell’ampiezza della superficie d’attacco.

Il monitoraggio costante delle piattaforme online e l’intervento tempestivo sugli aggiornamenti si rivelano quindi determinanti, soprattutto nei contesti che utilizzano servizi standard condivisi tra più organizzazioni.

Identità compromesse e attacchi mirati

Il phishing resta un vettore frequente e Cisco Talos segnala campagne particolarmente mirate. Una di queste ha colpito organizzazioni tribali dei nativi americani utilizzando account di posta elettronica già compromessi e un sito legittimo violato. Gli aggressori hanno inviato comunicazioni che simulavano aggiornamenti su corsi di formazione sensibili, con l’obiettivo di sottrarre credenziali e operare dall’interno.

Una seconda campagna ha mostrato dinamiche analoghe. Un account aziendale è stato compromesso dopo un’ondata di email ingannevoli ed è stato utilizzato per inviare nuovi messaggi fraudolenti anche dopo la disattivazione. Gli aggressori hanno continuato l’attività usando indirizzi falsificati, riducendo l’efficacia delle verifiche interne. La mancanza della multifattore ha favorito entrambe le operazioni.

Le due campagne mostrano una strategia che privilegia l’uso di identità legittime. Questo approccio aumenta il tasso di successo e rende più difficile individuare l’intrusione nella fase iniziale, quando gli attaccanti ricostruiscono la rete per preparare eventuali passaggi successivi.

Il rallentamento del ransomware

Gli episodi di ransomware rappresentano il 13% degli incidenti del trimestre. Il calo rispetto ai periodi precedenti è significativo, ma non indica una riduzione dei rischi. Qilin resta uno dei gruppi più attivi e conferma la continuità osservata nei mesi precedenti. DragonForce ricompare dopo oltre un anno di assenza, mostrando un panorama criminale che si riorganizza rapidamente.

In uno degli incidenti analizzati, gli aggressori hanno usato strumenti di gestione remota normalmente presenti nei sistemi aziendali. Questa scelta ha permesso di muoversi senza generare allarmi immediati e di sottrarre dati sensibili prima della cifratura. L’uso di software legittimo riduce la visibilità delle attività e complica la rilevazione dei comportamenti anomali.

Le organizzazioni devono quindi controllare l’accesso agli strumenti interni e monitorare con attenzione le attività che li riguardano. Le tattiche osservate nel trimestre mostrano come i criminali combinino più tecniche per aumentare le probabilità di successo.

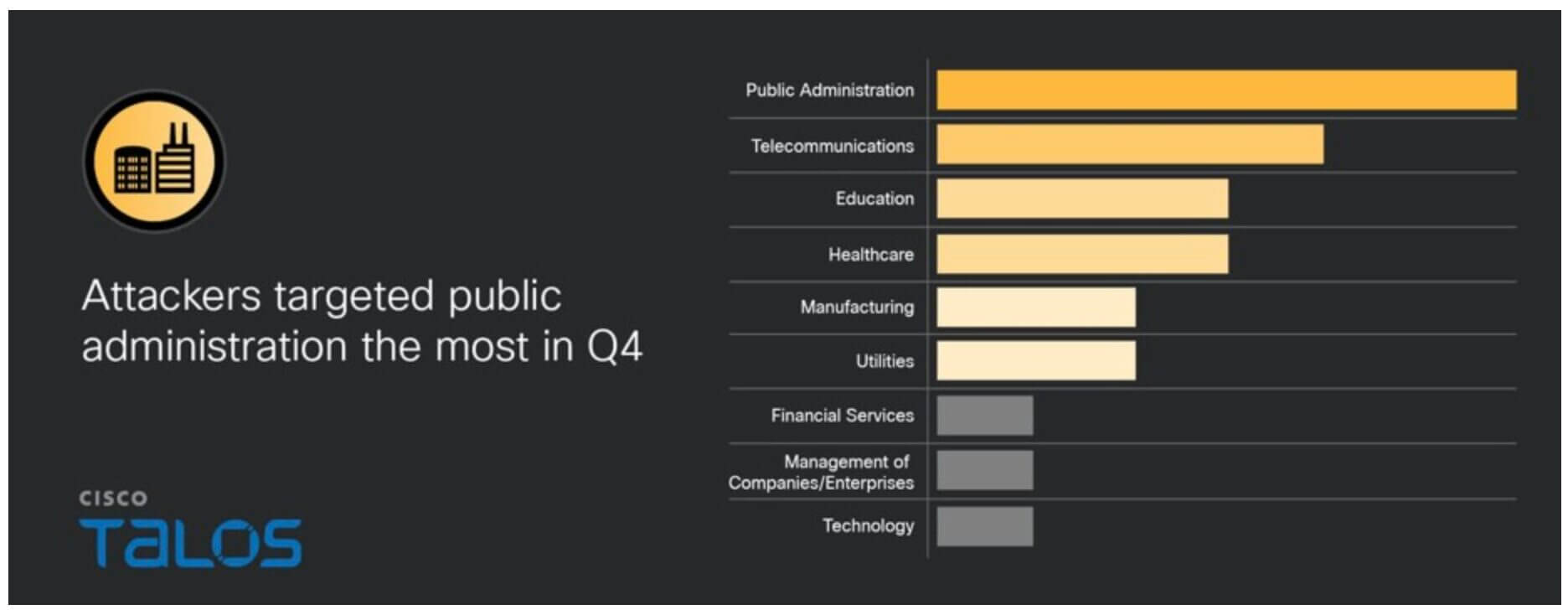

La pressione sulle tlc e sulle amministrazioni

Le tlc risultano tra i settori più esposti perché gestiscono infrastrutture distribuite e servizi di comunicazione essenziali. La presenza di piattaforme condivise e la necessità di mantenere la continuità operativa aumentano la superficie d’attacco. Gli aggressori utilizzano tecniche che combinano lo sfruttamento di vulnerabilità e l’uso di identità compromesse per accedere ai sistemi più delicati. Talos osserva che questi attacchi mirano a servizi critici, dove anche un’interruzione limitata può produrre effetti significativi.

La pubblica amministrazione mostra una vulnerabilità simile. Molte strutture utilizzano sistemi datati e gestiscono grandi quantità di dati sensibili. In diversi casi, account compromessi sono stati utilizzati per inviare messaggi fraudolenti verso contatti interni ed esterni, ampliando la portata delle intrusioni. La scarsa tolleranza alle interruzioni rende queste realtà particolarmente attrattive per gli aggressori che cercano impatti immediati.

Le priorità per la difesa

Il report evidenzia la necessità di intervenire con rapidità sugli aggiornamenti e di ridurre l’esposizione delle piattaforme online. Oltre un terzo degli incidenti riguarda sistemi non aggiornati o configurati in modo da risultare facilmente accessibili. L’introduzione della multifattore migliora la protezione contro il furto di identità e limita le possibilità di accesso abusivo.

Talos raccomanda inoltre una gestione centralizzata dei log per garantire la disponibilità delle informazioni anche quando gli aggressori eliminano quelle locali. I sistemi di monitoraggio capaci di riconoscere anomalie nell’utilizzo degli strumenti di gestione remota permettono di individuare movimenti laterali nella fase iniziale. La rapidità nella risposta agli incidenti resta infine decisiva per ridurre gli impatti e impedire che gli attacchi si evolvano verso forme più complesse.