L’evoluzione del cloud ibrido ha reso la sicurezza cloud-native un fronte sempre più complesso, dove la velocità dell’innovazione supera la capacità delle imprese di mantenere controllo, governance e coerenza strategica. Il nuovo Red Hat State of Cloud-Native Security 2026 Report, basato su 600 interviste globali, delinea un quadro netto: quasi tutte le organizzazioni hanno subito incidenti di sicurezza negli ultimi dodici mesi e la reattività continua a prevalere sulla pianificazione. Le conseguenze non si limitano ai team tecnici, ma impattano direttamente su produttività, continuità operativa e competitività.

Indice degli argomenti

Incidenti diffusi e impatti sul business

La fotografia che emerge è inequivocabile. Il 97% delle aziende ha vissuto almeno un incidente cloud-native nell’ultimo anno, segno che gli attacchi e le vulnerabilità non rappresentano più eccezioni ma una componente strutturale delle architetture distribuite. Le cause principali non arrivano da minacce sconosciute, bensì da errori quotidiani: misconfigurazioni, vulnerabilità note lasciate irrisolte e accessi non autorizzati dovuti a controlli identitari incompleti. Questi fenomeni incidono sul business molto più di quanto si pensi. Il 74% delle imprese ha rallentato o rinviato i rilasci applicativi per motivi di sicurezza, mentre il 92% segnala ricadute significative, dal tempo dedicato alla remediation alla perdita di fiducia dei clienti. I team sviluppo vedono diminuire la produttività e aumentare le attività non pianificate, mentre la governance fatica a stabilire un ordine di priorità. È una situazione che mostra come la sicurezza non sia più solo una questione tecnica, ma un elemento determinante per la capacità di competere.

La distanza tra percezione e maturità reale

Il rapporto evidenzia un paradosso. La maggioranza dei team si definisce altamente proattiva, ma solo il 39% delle organizzazioni dispone di una strategia di sicurezza cloud-native realmente strutturata. Molte imprese operano ancora in modalità emergenziale, affidandosi a procedure informali che non permettono un’evoluzione coerente. Circa il 22% non ha alcuna strategia documentata, alimentando una falsa percezione di controllo. Gli indicatori di maturità lo confermano. Le pratiche fondamentali, come la gestione delle identità, risultano ampiamente adottate, mentre strumenti cruciali come la firma delle immagini container o la protezione a runtime mostrano una diffusione frammentata. Le realtà più mature, invece, integrano controlli avanzati nella piattaforma e dichiarano maggiore fiducia nella protezione della supply chain. Il dato più rilevante riguarda proprio la catena di fornitura software: il 61% delle aziende con governance evoluta si considera molto sicura, percentuale che scende drasticamente tra chi non ha definito un percorso strategico.

Verso piattaforme unificate e sicurezza automatizzata

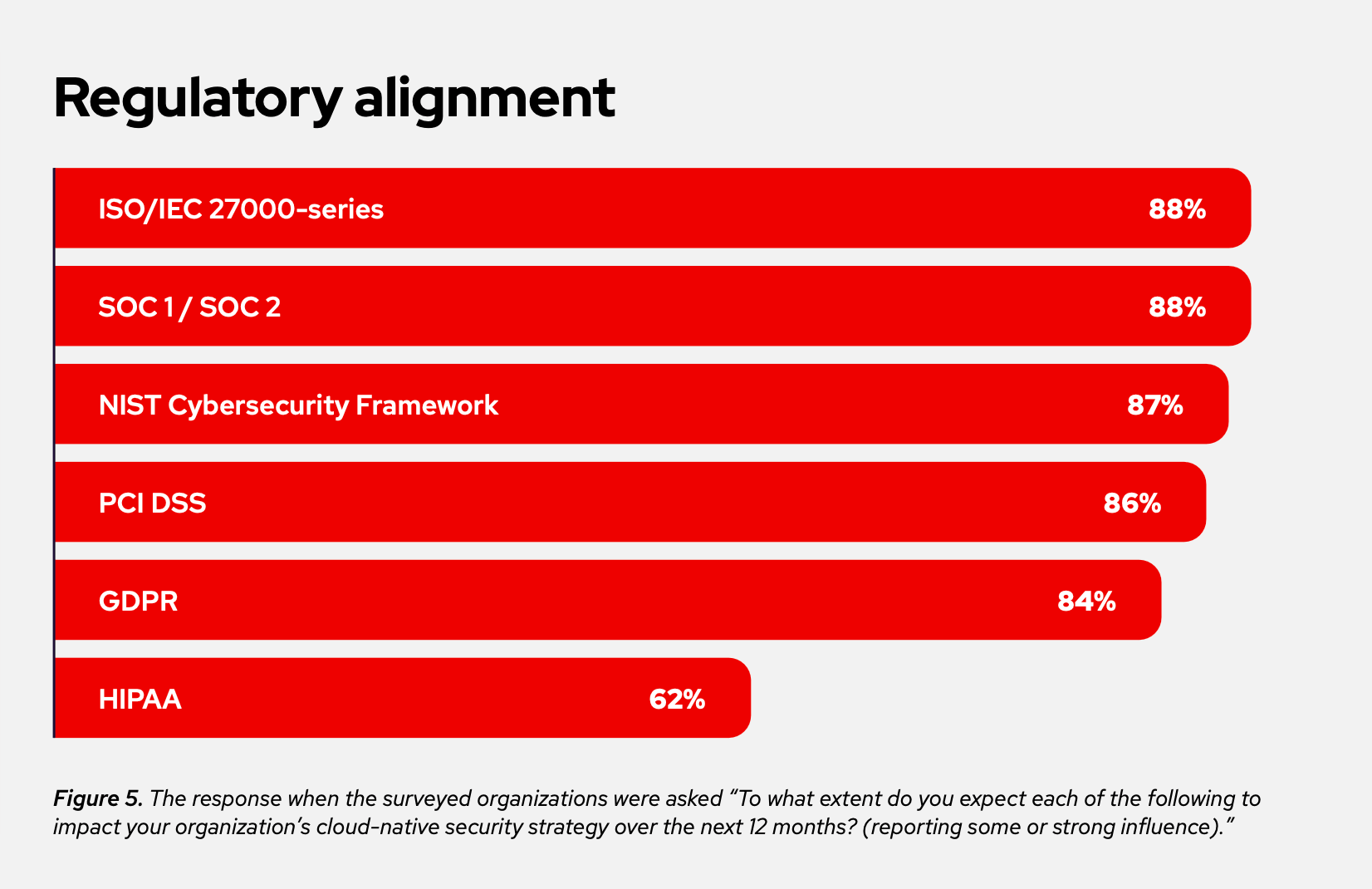

La pressione derivante da incidenti frequenti e normative in arrivo sta spingendo le imprese a rivedere i piani di investimento. La tendenza è chiara: puntare meno su strumenti isolati e più su piattaforme integrate, capaci di introdurre sicurezza “by design”. L’automazione rappresenta la priorità principale. Oltre il 60% delle organizzazioni investirà in pratiche DevSecOps automatizzate, con controlli incorporati nelle pipeline di sviluppo e rilasci. Questa scelta risponde alla necessità di ridurre l’errore umano e garantire standard uniformi, soprattutto nei contesti multicloud. La supply chain software è il secondo ambito critico. Il 56% degli intervistati si concentrerà su verifiche delle dipendenze, Sbom e sistemi di firma, riconoscendo che gli attacchi alla filiera sono in aumento e spesso restano invisibili fino al momento del rilascio. La protezione a runtime completa il quadro, con il 54% delle imprese intenzionata ad adottare difese in grado di bloccare comportamenti anomali e minacce attive in tempo reale. Il quadro è completato dall’effetto delle normative. Il Cyber Resilience Act dell’Unione europea rappresenta un driver decisivo per il 64% del campione, spingendo i team a dotarsi di controlli più rigorosi lungo tutto il ciclo di vita del software.

L’intelligenza artificiale apre un nuovo fronte

Il 2026 segna un punto di svolta anche sul versante dell’intelligenza artificiale. L’adozione accelerata introduce nuovi vantaggi, ma espone le aziende a rischi che spesso non trovano contromisure adeguate. Il 58% delle imprese considera l’AI un elemento chiave nella pianificazione della sicurezza, ma la governance non procede con la stessa rapidità. Il risultato è una preoccupazione quasi universale. Il 96% degli intervistati teme gli effetti dell’AI generativa negli ambienti cloud, dalla potenziale esposizione di dati sensibili all’uso incontrollato di strumenti non autorizzati. Il problema più grave resta l’assenza di policy strutturate. Il 59% delle organizzazioni non possiede regole interne sull’uso dell’AI, situazione che apre scenari complessi, soprattutto quando modelli e servizi esterni interagiscono con sistemi core. Un ingegnere intervistato sintetizza un timore condiviso: “L’AI è un rischio trascurato. Va regolamentata e resa sicura affinché ci sia fiducia nell’adottarla”. La mancanza di governance permette all’AI di influire su configurazioni, processi e codice senza adeguati controlli, amplificando vulnerabilità già presenti nella gestione di identità e supply chain.

Le priorità per colmare il divario

Il rapporto propone un percorso chiaro per allineare la sicurezza alla velocità del cloud-native. La prima necessità è definire una strategia formale, superando l’improvvisazione che oggi caratterizza molte realtà. La seconda riguarda l’integrazione di guardrail e automazione nella piattaforma, così da rendere la sicurezza un fattore abilitante e non un ostacolo. La terza è rafforzare l’integrità della supply chain, adottando pratiche oggi ancora poco diffuse come la firma obbligatoria delle immagini e l’analisi sistematica delle dipendenze. È altrettanto essenziale chiudere il ciclo di feedback, collegando osservabilità e sicurezza per trasformare il rilevamento a runtime in azioni preventive. Infine, occorre intervenire subito sulla governance dell’AI, definendo linee guida trasversali che regolino l’uso dei dati e delle piattaforme di generazione.

L’approccio emergente considera la sicurezza cloud-native un elemento strutturale dell’architettura, non un’aggiunta tardiva. Le organizzazioni che sapranno fare questo salto culturale metteranno la resilienza al centro delle proprie piattaforme digitali, aumentando la velocità di rilascio e riducendo rischi e complessità. Nel 2026, questa consapevolezza non è più un vantaggio competitivo: è una necessità strategica.