Un computer quantistico in grado di violare la crittografia attuale potrebbe sembrare un traguardo ancora distante. Eppure, per chi guida la sicurezza informatica di imprese e pubbliche amministrazioni, il tema è già entrato nella dimensione operativa. È questo il messaggio centrale dell’approfondimento sulla quantum security pubblicato recentemente sul sito del World Economic Forum e firmato da Anna Sarnek, North America Startups and Venture Capital Cyber Lead di Amazon Web Services, e Michael Brett, Worldwide Go-To-Market Strategy Lead, Quantum Technologies di AWS .

La questione quantistica – questo il punto centrale dell’approfondimento – non coincide con il momento in cui un computer sufficientemente potente sarà disponibile, ma con ciò che gli attori ostili possono raccogliere oggi e con il tempo per cui i dati devono restare protetti.

Indice degli argomenti

Le fondamenta della fiducia digitale sotto pressione

Alla base dell’economia connessa c’è la crittografia a chiave pubblica, che tutela comunicazioni private, transazioni online e servizi pubblici. Questi meccanismi risultano affidabili perché i computer tradizionali non riescono a risolvere in modo efficiente i problemi matematici su cui si fondano.

Un’evoluzione quantistica cambierebbe radicalmente lo scenario. Algoritmi come quello di Shor potrebbero risolvere tali problemi in tempi compatibili con l’uso pratico, mettendo in discussione schemi ampiamente adottati come RSA ed elliptic-curve cryptography, e rendendo vulnerabile una parte consistente della crittografia a chiave pubblica oggi distribuita su scala globale .

Secondo i due autori, la migrazione verso soluzioni post-quantistiche rappresenta una transizione profonda di sistema, che coinvolge hardware, software, protocolli e catene di fornitura . Una gestione affrettata, priva di adeguata preparazione architetturale, può generare nuove vulnerabilità e problemi di interoperabilità.

“Harvest now, decrypt later”: il fattore tempo come moltiplicatore di rischio

L’elemento che rende attuale la questione è il modello di minaccia definito “harvest now, decrypt later” . Attori malevoli possono intercettare oggi dati cifrati e conservarli fino a quando la capacità quantistica consentirà di decifrarli.

In questo quadro, informazioni ad alto valore strategico – proprietà intellettuale, dati finanziari, comunicazioni governative, informazioni sanitarie – possono essere già esposte, anche in assenza di violazioni evidenti . Ogni volta che la riservatezza deve essere garantita per decenni, la minaccia quantistica entra nel perimetro delle responsabilità attuali.

La combinazione tra incertezza sulle tempistiche tecnologiche e lunga durata dei dati sensibili crea un obbligo immediato di pianificazione.

Il divario di preparazione e l’accelerazione normativa

Il Global Risk Institute, nel Quantum Threat Timeline Report, invita a considerare tre variabili in parallelo: la durata della protezione richiesta, il tempo necessario per completare la migrazione e l’orizzonte stimato di disponibilità di capacità quantistiche rilevanti . Quando la vita dei dati e la complessità della transizione superano la soglia temporale della minaccia, l’esposizione può risultare già concreta .

Nonostante ciò, molte organizzazioni non hanno ancora avviato un percorso strutturato verso la crittografia post-quantistica . Un ritardo che si confronta con un contesto regolatorio in rapido movimento: nel 2024 il Nist ha finalizzato il primo set di standard di post-quantum cryptography (PQC), segnando il passaggio da prospettiva teorica a indirizzo operativo .

Una trasformazione pluriennale per infrastrutture critiche e tlc

La transizione verso modelli crittografici resilienti al quantum si configura come un programma pluriennale di gestione del rischio, che richiede inventario delle dipendenze crittografiche, valutazione della readiness dei fornitori, test sulle performance e coordinamento globale degli aggiornamenti .

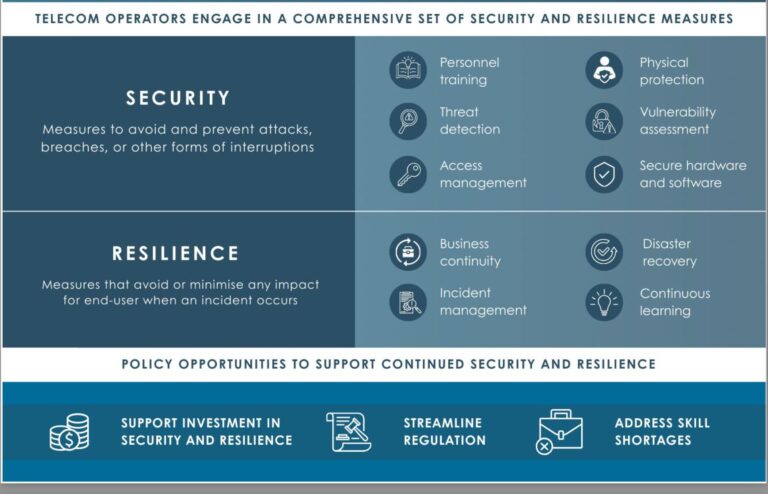

Molti sistemi – dalle infrastrutture critiche alle piattaforme sanitarie – hanno cicli di vita che si estendono per decenni . In ambito telecomunicazioni, dove reti, apparati e protocolli costituiscono l’ossatura della connettività nazionale, la necessità di cryptographic agility, ovvero la capacità di sostituire algoritmi senza riprogettare interi sistemi, diventa un requisito strategico .

Le organizzazioni più avanzate stanno affrontando la migrazione come un percorso graduale, che parte dalla scoperta e dalla prioritizzazione delle dipendenze crittografiche, con particolare attenzione alla protezione dei dati in transito e alle radici crittografiche destinate a durare per decenni .

Governance e responsabilità dei vertici

Nel contributo del World Economic Forum emerge un passaggio culturale significativo: la sicurezza nell’era quantistica diventa una questione di governance . Regolatori, clienti e partner si attendono strategie credibili di protezione nel lungo periodo.

Il quantum computing porta con sé opportunità rilevanti e molte applicazioni benefiche potrebbero maturare prima che si arrivi a compromettere la crittografia su larga scala. Tuttavia, quando quella soglia verrà superata, l’impatto sarà rapido e complesso da invertire.

Per questo la sicurezza dei dati si decide oggi. Le organizzazioni che sapranno integrare la dimensione quantistica nella pianificazione strategica rafforzeranno la propria resilienza e la fiducia degli stakeholder. Nel settore delle telecomunicazioni, presidiare questa transizione significa tutelare l’infrastruttura stessa della società digitale.