Non è mai troppo presto per preparare l’It aziendale alla sicurezza “post-quantum”: la crittografia post-quantistica (post-quantum cryptography o PQC) è un traguardo che richiede alle imprese di muoversi fin da oggi per arrivare a una vera trasformazione di business. È quanto ha spiegato in esclusiva a CorCom Lory Thorpe, Ibm, Senior Strategy Advisor.

Le aziende sono consapevoli che l’arrivo dei computer quantistici metterà a rischio gli attuali standard crittografici, ma per alcune l’approccio è “ci si penserà dopo” – col rischio di perdere efficacia e far salire i costi.

Per questo gli esperti Ibm Quantum Safe stanno già collaborando con PA e imprese, incluse le Tlc, per affiancarle nella trasformazione verso il quantum-safe, che non è semplicemente un aggiornamento di algoritmi, ma un ripensamento strutturale di architetture, processi e supply chain.

Indice degli argomenti

Quanto è vicina l’era post-quantum? È già il momento per le aziende di pensare alla crittografia quantum-safe?

Certamente, non è affatto troppo presto. Il processo di implementazione della crittografia di prossima generazione richiede tempo: non si diventa “quantum-ready” dall’oggi al domani. Serve, invece, una valutazione approfondita: le aziende devono chiedersi che cosa possono fare con i propri mezzi e che cosa invece demandare. Questa preparazione va fatta ora, selezionando attentamente i fornitori.

Al tempo stesso, non bisogna pensare che saranno i vendor a occuparsi interamente della transizione. In parte è vero, ma in generale non è così semplice. Serve un’orchestrazione di prodotti e capacità diverse. In Ibm, infatti, l’approccio è end-to-end: i sistemi It interni supportano lo sforzo quantum-safe e l’azienda lavora con centinaia di vendor e prodotti che devono essere resi sicuri per l’era quantistica. Alcuni sono più critici di altri e stiamo dando loro priorità. Per esempio, il mainframe è stata una delle prime piattaforme che abbiamo reso quantum-safe.

Quanto tempo richiede la transizione alla sicurezza post-quantum?

Si tratta di un vero e proprio journey che potrebbe richiedere 10-15 anni, perché l’intero ecosistema It deve essere adeguato. Le aziende devono dare senso a una grande quantità di informazioni quando si parla di quantum-safe journey.

Molto dipende anche dall’uso di componenti open source: anche questi devono essere aggiornati in ottica post-quantum – infatti ci sono già iniziative in corso in ambito Linux Foundation. I fornitori si stanno muovendo, ma le imprese devono svolgere la loro parte di assessment, mappando prodotti e librerie utilizzate, cicli di sviluppo, supply chain e prodotti che possono o non possono essere aggiornati.

Per questo iniziare subito è molto più efficace nei risultati e nei costi rispetto a concentrare tutto in una fase successiva. Muoversi ora significa anche formare competenze, attrarre talenti, costruire know-how e cooperare attraverso partnership per evitare di ripetere errori già fatti da altri.

Come affrontare questo percorso così lungo e complesso?

Non bisogna farsi spaventare dal lasso di tempo necessario per la transizione alla sicurezza post-quantistica. Un modo utile di procedere è definire le priorità: iniziare aggiornando i prodotti e le infrastrutture cruciali e proseguendo poi con gli altri, in ordine decrescente di criticità.

Noi proponiamo questo metodo e lo abbiamo applicato al nostro interno. La strategia si chiama, infatti, “Client Zero”: siamo stati il primo cliente di noi stessi. Con il nostro dipartimento It abbiamo creato una roadmap per proteggere i dati contro le future minacce quantum-computing. Questa strategia poggia su tre pilastri – Discover, Observe and Transform—il cui obiettivo è raggiungere la crypto-agility (a capacità di aggiornare algoritmi rapidamente) senza stravolgimenti nell’organizzazione. Abbiamo usato i nostri stessi prodotti e dimostrato di poter automatizzare la discovery di migliaia di applicazioni, ridurre significativamente il lavoro manuale necessario per il rilevamento delle vulnerabilità e attuare dei piani realistici per la remediation basata su priorità.

Possiamo aiutare le organizzazioni in questa stessa transizione verso algoritmi quantum-resistant, anche insieme a dei partner. L’importante è ricordare che non si tratta semplicemente di implementare un prodotto o migrare verso un nuovo tipo di crittografia: è una business transformation vera e propria, che attraversa strategie aziendali, modelli commerciali e governance.

In questo processo, quale ruolo hanno le telco? Possono trovare un business nel quantum-safe?

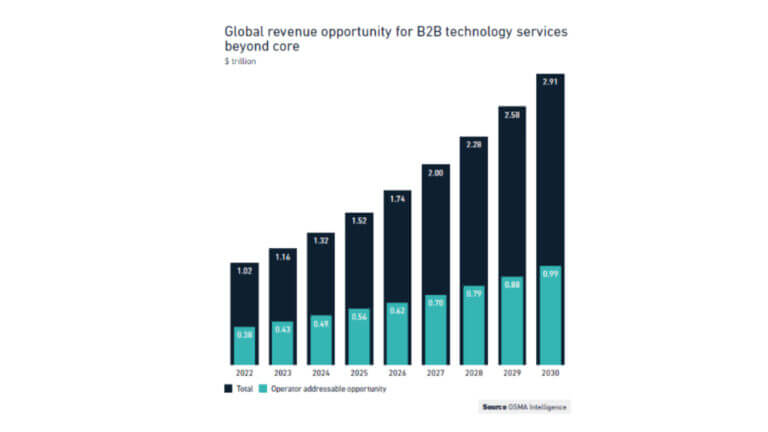

I fornitori di telecomunicazioni hanno un ruolo molto importante. Guardando al loro portafoglio di sicurezza, è strategico per le telco ampliarlo e valorizzare la loro forza per costruire un’offerta quantum-safe rivolta sia alle imprese sia alla Pubblica Amministrazione.

Le telco sono un settore verticale, ma anche un attore orizzontale: tutte le aziende e tutti i business hanno bisogno di servizi di telecomunicazione. Molti settori sono critici – come difesa, trasporti e sanità – e avranno bisogno di servizi quantum-safe. Le telco diventeranno, quindi, parte fondamentale della supply chain di tutti i comparti che devono diventare sicuri nell’era post-quantum. Un esempio concreto è l’annuncio che abbiamo dato con Telefónica al Mobile world congress di Barcellona.

Che cosa farete insieme alla telco spagnola?

Questa alleanza punta a sviluppare servizi congiunti che rafforzeranno il business tanto di Ibm quanto di Telefónica. L’attenzione si concentra in particolare su due ambiti: il Quantum-safe networking, incluse le reti private quantum-safe; e il Quantum-safe risk assessment and lifecycle management, per supportare le aziende nella valutazione del rischio, nella pianificazione e nella gestione continua della transizione.

b nell’accompagnare altri settori nel percorso post-quantum.

A che punto è Ibm nella ricerca e nei progetti quantum-safe?

Ibm è molto attiva nel settore di interesse per le telco, all’interno della Gsma così come di altre associazioni e organismi di standardizzazione. Operiamo con due grandi anime: Ibm Technology e Ibm Consulting Services. Le partnership con le telco – come nel caso di Telefónica – mirano a costruire congiuntamente un portafoglio di servizi che consenta di ampliare il mercato sia per l’operatore sia per Ibm, raggiungendo nuove imprese grazie a capacità, scala e competenze integrate. L’approccio dipende anche dal livello di maturità dell’operatore nel business della sicurezza.

Accanto alla tecnologia, c’è anche una forte esigenza di consulenza nella mappatura dell’It, nella valutazione delle competenze, nella definizione del mindset e nell’accompagnamento strategico, e anche qui le telco hanno un ruolo importante da giocare.

Ibm sta lavorando anche su aspetti meno evidenti ma cruciali, come l’aggiornamento delle policy, la revisione delle strategie di procurement e l’integrazione dei requisiti quantum-safe nei processi di acquisto.

Come Chair della Gsma Post-Quantum Telco Network Task Force, che cosa si aspettano le telco dal post-quantum e su cosa stanno lavorando oggi?

L’iniziativa interna alla Gsma, partita con Vodafone, coinvolge oggi oltre 70 aziende. In tre anni e mezzo l’approccio è cambiato radicalmente: si è passati dal “ci serve davvero ora?” a “come si fa, come siamo interdipendenti, quali standard ci servono?”. Insomma, tre anni fa il quantum safe sembrava lontano nel tempo. Dopo gli impact assessment è diventato chiaro che non solo non è troppo presto per lavorare alla crittografia post-quantistica, ma si rischia quasi di essere in ritardo.

Un tema cruciale è, in particolare, quello degli standard: servono al momento giusto, perché da essi dipende quando i prodotti saranno pronti. I tempi di standardizzazione, sviluppo, implementazione e roll-out sono lunghi e l’orizzonte normativo che impone di arrivare preparati non è così lontano (il passaggio sistematico obbligatorio è fissato al 2030-2035, secondo il Nist e le normative europee).

La buona notizia, però, è che ci stiamo lavorando con impegno e che le aziende possono adeguarsi procedendo per priorità, con un approccio risk-based: mettere in sicurezza prima gli asset più critici e pianificare con più gradualità gli altri interventi. E poi c’è anche l’opportunità: la post-quantum cryptography spingerà a migliorare la crittografia in generale e ad aumentare la resilienza complessiva dei sistemi digitali.