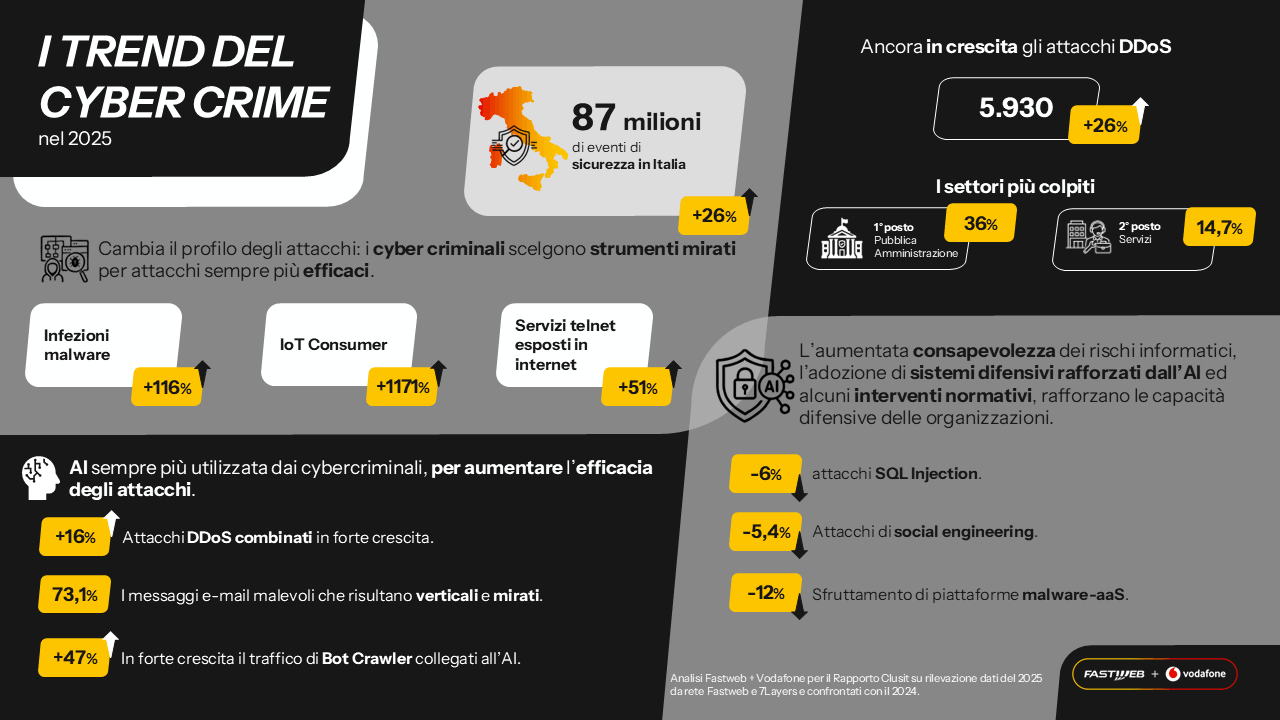

La cybersecurity italiana attraversa una fase di trasformazione profonda che mette alla prova infrastrutture, imprese e cittadini. Il nuovo report elaborato dai centri di competenza di Fastweb + Vodafone insieme agli specialisti di 7Layers rivela un salto di scala delle minacce, con attacchi più mirati e capacità offensive in costante evoluzione. Il monitoraggio di oltre sette milioni di indirizzi pubblici evidenzia un aumento del 26% degli eventi di sicurezza intercettati nel 2025, che superano gli 87 milioni. La Pubblica amministrazione resta il bersaglio principale, seguita dal settore dei servizi, mentre cresce la pressione sulle reti dell’energia e dei provider. Il quadro complessivo descrive un ecosistema che amplia la propria superficie esposta e affronta minacce sempre più sofisticate.

Indice degli argomenti

L’ascesa delle infezioni e la diffusione delle botnet

Il dato più significativo riguarda la crescita degli indirizzi compromessi, che raddoppiano e superano i 390 mila. Il fenomeno conferma la diffusione di botnet costruite su larga scala, spesso alimentate da dispositivi Android low cost distribuiti attraverso filiere vulnerabili. La famiglia android.badbox2 domina lo scenario con oltre il 70% delle infezioni e mostra quanto i device domestici rappresentino un punto debole strutturale. Le varianti android.vo1d e android.vo1d2 contribuiscono alla propagazione delle reti malevole, che sfruttano vulnerabilità note e falle irrisolte nelle configurazioni di fabbrica.

Il lieve calo delle famiglie malware, che passano da 160 a 154, indica una concentrazione degli sforzi offensivi. Gli attaccanti adottano toolkit più affidabili e ottimizzati, potenziati da tecniche di automazione che amplificano la capacità di diffusione. I picchi registrati tra maggio e luglio e il successivo assestamento su livelli elevati mostrano una pressione costante, che rischia di replicarsi nei primi mesi del 2026.

Pressione sulle infrastrutture di rete

Il numero crescente di sistemi esposti in rete conferma un ampliamento della superficie vulnerabile. I dispositivi che offrono servizi critici accessibili da Internet superano quota 31 mila, con un aumento significativo delle configurazioni su Telnet, Smb e Rdp. Questi servizi rappresentano vettori di attacco privilegiati durante le fasi iniziali delle compromissioni. La presenza in blocklist registra un calo complessivo, ma resta elevata nelle aree ad alta densità digitale. Milano, Roma e Napoli guidano la classifica dei territori con più dispositivi infetti, mentre il Sud consolida una crescita più rapida rispetto al Centro-Nord.

Cybersecurity in evoluzione: i nuovi schemi dei DDoS

Il 2025 segna una crescita decisa degli attacchi DDoS, che raggiungono quasi 6 mila episodi. La Pubblica amministrazione è ancora una volta il settore più colpito, seguita dai servizi e dal comparto del gioco online. Crescono in modo significativo gli episodi rivolti all’energia e ai provider, segnale che le infrastrutture critiche diventano un obiettivo strategico per gruppi criminali e attori opportunistici in ambito cybersecurity.

La maggior parte degli eventi dura meno di un’ora, ma aumentano gli episodi oltre le 24 ore. La tecnica più diffusa resta la Dns amplification, che domina il 60% delle azioni, mentre gli attacchi multi‑vettore avanzano dal 10% a oltre il 27%. In parallelo emerge il “carpet bombing”, pensato per saturare intere porzioni di rete. L’offerta di servizi DDoS‑as‑a‑Service riduce i costi per lanciare assalti temporanei ad alta intensità e amplia il numero di attori in grado di ingaggiare infrastrutture di grandi dimensioni.

Evoluzione del phishing e della posta elettronica

Il phishing mantiene un ruolo centrale e rafforza la sua capacità di colpire le credenziali aziendali. Le campagne mirate crescono di dieci punti percentuali e sfruttano contenuti costruiti con l’aiuto dell’intelligenza artificiale. I messaggi malevoli risultano più credibili e difficili da individuare. Il malware veicolato via e‑mail si concentra su strumenti di accesso remoto altamente persistenti, con ScreenConnect dominante nella maggior parte dei casi. Il downloader SocGholish rimane uno dei vettori più utilizzati per avviare la catena dell’infezione, soprattutto nel contesto delle piccole imprese e dei professionisti.

Gli allegati infetti mostrano una lieve riduzione, ma gli Url malevoli restano stabili. Il 73% delle campagne risulta mirato e riflette un grado di studio preliminare dell’obiettivo che aumenta l’efficacia degli assalti.

Minacce alle applicazioni Web

Le applicazioni Web diventano un punto critico del perimetro digitale. Gli attacchi Xss aumentano in modo significativo e raggiungono quasi il 27% delle attività intercettate. Crescono anche i tentativi di attraversamento delle directory, mentre le Sql injection registrano un lieve calo. Si espandono però le tecniche basate su injection di file e moduli Php, che sfruttano vulnerabilità spesso trascurate nelle configurazioni di base. L’aumento dei bot automatici associati a piattaforme di intelligenza artificiale introduce un ulteriore elemento di complessità, perché consente scalabilità e velocità nei tentativi di compromissione.

Frodi e strumenti regolatori

Il 2025 registra un incremento delle frodi digitali basate sul furto d’identità, utilizzate per attivare contratti fittizi anche nel settore dell’energia. Il fenomeno del cli spoofing trova in parte un contenimento grazie ai filtri introdotti dall’Agcom, che migliorano la capacità di bloccare chiamate con numerazioni contraffatte. Le misure regolatorie contribuiscono alla protezione dei cittadini, ma restano complementari rispetto alla necessità di rafforzare i presidi tecnologici e i controlli sulle filiere di hardware e software importati.

Lo scenario di rischio e le prospettive per il 2026

Secondo gli specialisti di 7Layers, la fase più rilevata degli attacchi riguarda l’execution, che rappresenta il 38% delle attività malevole. L’accesso iniziale non aumenta nei volumi, ma diventa più complesso da intercettare perché sfrutta phishing avanzato e vulnerabilità zero‑day. Le organizzazioni investono nella formazione del personale e adottano strumenti di monitoraggio più evoluti, ma il rischio complessivo non diminuisce. La cybersecurity entra così in una fase che richiede un approccio strutturale, capace di integrare criteri di sicurezza lungo tutta la supply chain e di migliorare la qualità delle configurazioni di base.

Il report sottolinea l’urgenza di consolidare la collaborazione tra pubblico e privato, soprattutto nelle aree dove le botnet si propagano più rapidamente. Il 2026 si apre con un livello di rischio elevato e richiede investimenti costanti in tecnologie, competenze e verifiche sulle componenti software ed elettroniche importate. Il potenziamento delle difese rappresenta un passaggio obbligato per garantire la continuità dei servizi e la resilienza dell’economia digitale italiana.

Il rapporto Clusit

La ricerca è stata presentata in occasione del rapporto Clusit. Secondo i dati, il 2025 segna un nuovo record storico per la criminalità informatica: nel mondo gli attacchi cyber gravi sono cresciuti del 49% rispetto all’anno precedente, arrivando a quota 5.265, che rappresenta il maggior numero registrato fino ad oggi in termini assoluti1.

L’Italia si conferma un bersaglio del cyber crimine, attraente di là della sua dimensione economica: nel nostro Paese si è verificato infatti nel 2025 il 9,6% degli incidenti rispetto al resto del mondo, con un aumento del 42% rispetto al 2024. In numeri assoluti, sono stati rilevati 507 incidenti in confronto ai 357 del 2024.

Il perimetro, pur circoscritto, ha evidenziato un cambiamento radicale nello scenario globale della cyber-insicurezza negli ultimi cinque anni, caratterizzati da un‘impennata degli incidenti cyber del 157%. Oltre alla naturale evoluzione delle minacce, l’Intelligenza Artificiale ha certamente agito da moltiplicatore di rischio, come emerso nel corso della presentazione.

Per evidenziare in modo chiaro le tendenze emergenti, il Rapporto Clusit 2026 si concentra come sempre su cinque variabili chiave: le categorie di vittime, i profili degli aggressori e le tecniche impiegate, la distribuzione geografica degli incidenti e il loro impatto.

“L’Intelligenza Artificiale ridefinisce la cybersicurezza: i sistemi agentici autonomi potenziano la difesa, ma introducono nuove sfide, quali vulnerabilità manipolabili – tramite dati di addestramento alterati o difetti di progettazione – rendendo l’IA stessa un’arma potente in mano agli attaccanti, dalla creazione di software malevolo, a tecniche raffinate di esplorazione delle vulnerabilità. Serve dunque diffondere consapevolezza e adottare strategie oltre le barriere classiche: prevenzione avanzata, monitoraggio costante e progettazione resiliente”, ha commentato Anna Vaccarelli, presidente di Clusit.

Gli aggressori

Il Cybercrime, con l’obiettivo di estorcere denaro, si conferma come negli anni precedenti la motivazione di quasi 9 incidenti su 10 (89% del totale), in crescita del 55% rispetto al numero di incidenti dell’anno precedente.

Questo andamento, secondo gli esperti di Clusit, conferma la commistione, quando non l’integrazione, tra criminalità “tradizionale” e criminalità “digitale” che porta a reinvestire in questo business i proventi delle attività precedenti per aumentare le risorse a disposizione di chi attacca, a fronte di ricavi sempre maggiori.

Ha continuato a crescere, nell’anno, il fenomeno dell’Attivismo (+10%), mentre sono rimaste sostanzialmente costanti le distribuzioni di Spionaggio/ Sabotaggio e Guerra dell’Informazione2.

In Italia sono apparse principalmente attive due tipologie di attaccanti nel 2025: i cybercriminali – 61% – e gli attivisti (39%). È stata inoltre rilevata una minima percentuale di incidenti nella categoria Spionaggio / Sabotaggio (0,4%, contro il 3% del dato globale).

A registrare la crescita maggiore tra le cause degli incidenti è stato l’attivismo, che è cresciuto nel 2025 del 145% rispetto al 2024, con eventi di matrice geopolitica correlati ai conflitti in essere.

“L’Italia risulta particolarmente esposta ai fenomeni di cyber-attivismo: pur con finalità spesso solo dimostrative e impatti sostanziali limitati, questi attacchi colpiscono nel segno, attirando enorme attenzione mediatica. L’effetto reputazionale ne esce amplificato da due fattori principali: da un lato, la scarsa preparazione delle nostre organizzazioni, che le rende vulnerabili anche ad attacchi non mirati a danni gravi; dall’altro, una comunicazione ancora immatura – da parte di media, cittadini e vittime stesse – che tende a ingigantire la percezione del rischio anziché contestualizzarlo adeguatamente”, ha spiegato Luca Bechelli, del Comitato Direttivo Clusit.

Chi viene attaccato

L’analisi delle vittime evidenzia che nel 2025 quasi un incidente su cinque a livello globale è avvenuto a danno di obiettivi multipli: si tratta di campagne di attacco destinate a colpire indiscriminatamente organizzazioni differenti per settore o dimensione; quindi, non basate su peculiarità delle stesse, con una crescita del 96% rispetto all’anno precedente. Si tratta di un segnale preoccupante secondo gli esperti Clusit, dovuto alla capacità dei soggetti malevoli di massimizzare su scala le proprie operazioni, e, soprattutto, alla fragilità intrinseca delle infrastrutture tecnologiche delle vittime.

Seguono il settore Governativo, Militare e delle Forze dell’Ordine, colpito dal 12% degli attacchi, e la Sanità, dall’11%, in cui si sono registrati incidenti in crescita del 19% rispetto al 2024.

Il comparto manifatturiero, colpito nel 2025 dal’8% degli attacchi globali, ha visto una crescita del 79% anno su anno.

Il settore dei servizi ICT, nel 2025 ha subìto il 46% di incidenti in più rispetto al 2024: si tratta di una particolare debolezza del settore, considerato che una maggiore concentrazione di competenze e di budget dedicato alle tecnologie dovrebbero favorire una maggiore capacità di resistenza alle minacce crescenti.

Segue il settore Finanziario/Assicurativo, in cui si è verificato il 6,3% degli incidenti mondiali, con un incremento del 27%.

“L’analisi dei settori maggiormente colpiti ci mostra che per i cyber criminali è ancora possibile ottenere risultati cospicui colpendo la tecnologia di base – quella comunemente a disposizione nelle aziende – oppure impiegando tecniche di attacco standard. L’uso crescente e sempre più sofisticato dell’Intelligenza Artificiale ha certamente consolidato l’automazione di tipologie di attacco che fino a qualche anno fa erano solo manuali”, ha affermato Sofia Scozzari, del Comitato Direttivo Clusit.

Nel nostro Paese, il settore Governativo, Militare, Forze dell’Ordine è stato il più attaccato nel 2025, con oltre il 28% degli incidenti, in crescita in valore assoluto del 290% rispetto al 2024;

Seguono il comparto Manifatturiero, con il 12,6% degli incidenti del campione; i ricercatori di Clusit hanno inoltre evidenziato che il 16% degli eventi verificatisi nel 2025 livello mondiale nel settore Manifatturiero ha riguardato realtà italiane.

La categoria Multiple Targets ha subìto il 12,4% degli incidenti; quella dei Trasporti e Logistica il 12%, ma ha visto un’impennata del 134,6% anno su anno.

Nel settore del commercio – che include sia dettaglio che ingrosso – il numero degli attacchi è quasi raddoppiato rispetto al 2024.

Il settore sanitario nel nostro Paese ha invece visto nel 2025 una riduzione dell’incidenza degli attacchi sul totale rispetto all’anno precedente, registrando l’1,8% degli incidenti.

In generale, nel nostro Paese è emersa nel 2025 un’inversione di tendenza rispetto al passato, con una maggiore concentrazione degli eventi su un numero più limitato di settori verso i quali gli attaccanti hanno ottenuto risultati più rilevanti: potrebbero essere effettivamente settori più bersagliati di altri, oppure intrinsecamente meno capaci di difendersi e mitigare gli effetti degli incidenti che hanno successo rispetto a tutti gli altri, secondo gli esperti di Clusit.

La distribuzione delle vittime per area geografica

Nel 2025 il 58% degli incidenti di cyber sicurezza è avvenuto sui territori americano ed europeo, con un incremento pari al 41% in America e al 21% in Europa.

Sono però cresciuti a tre cifre gli incidenti nel continente asiatico (+131%), che è stato colpito dal 19% degli attacchi, mentre il trend in Oceania appare in leggera decrescita (-1%).

Sono aumentati, inoltre, anche gli incidenti verso località multiple (+61%), con attacchi sferrati senza un preciso obiettivo geografico.

La lettura dei dati della distribuzione geografica delle vittime costituisce indirettamente – come illustrato dagli esperti di Clusit – una fotografia di come stiano variando la digitalizzazione e la normazione sui temi legati alla cybersecurity nel mondo: si nota, infatti, che le normative che impongono la denuncia da parte delle vittime di incidenti incidono con effetti che si manifestano progressivamente nel corso degli anni.

Le tecniche di attacco

Nel 2025 un incidente su quattro nel mondo è stato causato da Malware: questa tecnica si conferma la più efficace tra quelle note, in aumento del 18% rispetto al 2024.

Tuttavia, per oltre un terzo degli incidenti registrati nel 2025 (+8 punti percentuali) non è stato possibile determinare la tecnica utilizzata, nonostante il rafforzamento delle normative e degli obblighi di denuncia: si parla quindi di tecniche “undisclosed”.

Gli autori del Rapporto Clusit evidenziano che troppo spesso le comunicazioni ufficiali si limitano agli elementi strettamente richiesti dalla legge. Auspicano quindi una maggiore trasparenza tecnica che, gestita in modo strutturato e responsabile, potrebbe favorire una collaborazione più efficace tra i difensori, analogamente a quanto avviene da tempo nel mondo cybercriminale, contribuendo a ridurre l’attuale squilibrio che caratterizza lo scenario cyber e rafforzando la resilienza collettiva dell’ecosistema digitale.

Le Vulnerabilità vengono sfruttate nel 16.5% dei casi, con una crescita del 65%, mentre gli attacchi sferrati con tecniche di Phishing e Social Engineering subiscono un incremento del 75%, con il contributo sostanziale dell’IA.

Rilevato in crescita del 58% rispetto al 2024 il ricorso a Tecniche Multiple, tipicamente utilizzate in operazioni particolarmente complesse da parte di attori state-sponsored; Gli Attacchi Web, analogamente, sono cresciuti del 62%.

Nel nostro Paese, nel 2025 sono avvenuti principalmente incidenti DDoS (38,5% dei casi, erano il 21% nel 2024). Il Malware è invece sceso al 23%, di 14 punti percentuali rispetto al 2024.

Si tratta, secondo i ricercatori di Clusit, di una situazione coerente con l’aumento degli incidenti subìti dalla pubblica amministrazione e con l’impennata di incidenti di tipologia attivista: sebbene non sia automatico che tutti i DDoS siano legati all’attivismo, né che viceversa questo si basi sempre sulla tecnica DDoS, spesso esiste tuttavia una correlazione tra i due fenomeni. Per la sua semplicità e per l’impatto mediatico che può generare, il DDoS è infatti uno degli strumenti favoriti e più utilizzati negli attacchi dimostrativi.

Phishing /Ingegneria Sociale nel nostro Paese sono invece stati la causa del 12,4% degli incidenti, in aumento del 66% rispetto allo scorso anno, probabilmente grazie all’uso ormai massivo dell’AI, che permette di creare, in maniera estremamente semplice e alla portata di tutti, email e messaggi, sia testuali che vocali, sempre più realistici e verosimili.

La gravità degli incidenti

Il numero degli incidenti “ad alto impatto” nel 2025 è cresciuto del 66% rispetto all’anno precedente, attestandosi al 55% del totale.

Gli incidenti a media/bassa gravità costituiscono meno del 15% del totale si sono ridotti del 7% in valore assoluto.

La crescita degli incidenti “critici” si è attestata al 46% anno su anno, che diventa il 60% includendo il numero degli incidenti di gravità “Estrema”.

La somma degli incidenti di gravità “Critica” ed “Estrema” ha costituito un terzo del numero di eventi nel campione mondiale analizzato dagli esperti Clusit.

Gli incidenti che hanno avuto come obiettivi lo Spionaggio e la Guerra dell’Informazione sono stati per 70% di gravità “Critica” ed “Estrema”; il settore maggiormente colpito da incidenti di gravità “Critica” ed “Estrema” è stato quello sanitario, con il 64% degli eventi.

Come rilevato già negli scorsi anni, il dato italiano si si discosta invece parzialmente da quello internazionale. Gli impatti elevati sono infatti notevolmente inferiori rispetto al dato globale – poco più del 39% – mentre gli incidenti con gravità medio/bassa si assestano al 52%, raddoppiando rispetto al 2024, con una variazione percentuale in crescita del 97%.