Il 5G privato, la convergenza tra rete e sicurezza, l’intelligenza artificiale, la crittografia post-quantica e la mancanza di competenze. Sono questi i temi del momento nel campo della cybersecurity per le telecomunicazioni, in uno scenario in cui la rete non è più soltanto un’infrastruttura di comunicazione ma una vera e propria piattaforma per il business. Lo evidenzia Umberto Pirovano, Senior Manager Technical Solutions di Palo Alto Networks, che in questa intervista a CorCom spiega come l’approccio “security by design” stia cambiando il modo di concepire le reti, i servizi e le competenze necessarie a gestirli. “Il 5G industriale – afferma – sarà davvero un salto di paradigma solo se la sicurezza diventerà nativa, integrata e automatizzata”.

Indice degli argomenti

Quali sono oggi le principali sfide che gli operatori devono affrontare sul fronte della sicurezza?

La priorità assoluta è mantenere la continuità del servizio. Gli operatori non si limitano più a fornire connettività: oggi vendono soluzioni ad alto valore, dove la rete è parte integrante del modello di business. L’esempio più evidente è il 5G privato, una tecnologia che sta finalmente passando dalla sperimentazione ai casi d’uso concreti.

Ma quando si passa dal garantire la messaggistica su uno smartphone al tenere in funzione una linea produttiva interamente connessa in 5G, cambia tutto. La posta in gioco diventa la produttività di un’intera filiera. Per questo l’integrazione tra mondo IT e OT è inevitabile: due ecosistemi che per anni sono rimasti separati devono oggi convergere in un ambiente condiviso e protetto. La gestione del rischio, la resilienza e la capacità di remediation diventano parte integrante della progettazione stessa della rete.

È qui che entra in gioco il concetto di “security by design”?

Esattamente. Per anni la sicurezza è stata trattata come un livello aggiuntivo, qualcosa da implementare dopo l’infrastruttura. Oggi è l’opposto: deve essere parte della progettazione, non un’aggiunta.

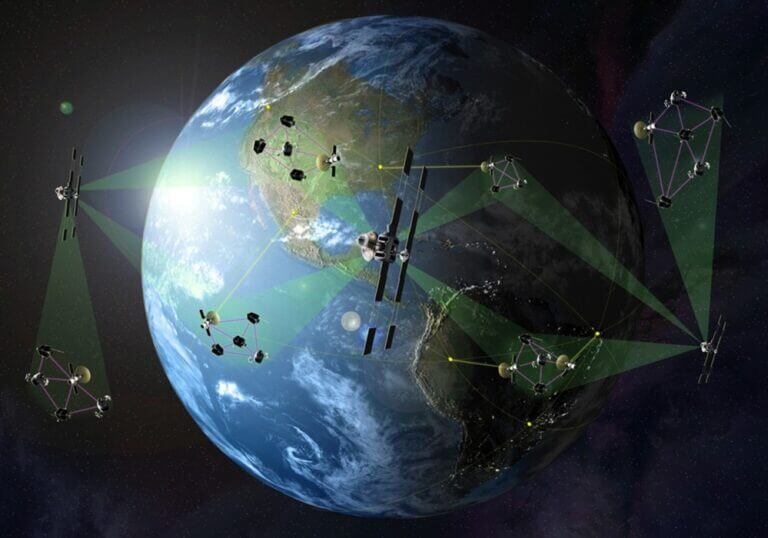

In Palo Alto Networks abbiamo lavorato per unire sicurezza e connettività in un unico layer architetturale, e l’anello mancante era proprio l’integrazione tra 5G privato e SASE (Secure Access Service Edge). Abbiamo presentato la nostra idea al Mobile World Congress di Barcellona: una soluzione che unisce le funzionalità di sicurezza avanzata all’autenticazione basata su SIM 5G, così da permettere agli operatori di erogare connettività nativamente sicura. Questo consente di gestire in modo fluido l’ibridazione tra ambienti operativi e informatici, realizzando finalmente quella convergenza IT/OT di cui si parla da anni.

Come sta reagendo il mercato a questa proposta?

In passato la sicurezza del 5G era considerata un tema secondario, ma l’arrivo della normativa NIS2 ha cambiato tutto. Le aziende non possono più permettersi ritardi, e gli operatori lo sanno. Negli ultimi mesi abbiamo visto un livello di interesse senza precedenti: tutti gli operatori, grandi e piccoli, stanno cercando di comprendere come progettare reti che rispettino i nuovi requisiti di resilienza. C’è finalmente la consapevolezza che la connettività deve essere accompagnata da un’infrastruttura di sicurezza integrata. È il passaggio dall’idea di “rete veloce” a quella di “rete affidabile e sicura”, che può diventare il vero differenziale competitivo.

In quali settori vedete le applicazioni più immediate del 5G privato sicuro?

In tutti i contesti dove servono reti affidabili, con bassa latenza e alta densità di dispositivi connessi. Penso al manifatturiero avanzato, alle utility, alla logistica e all’agricoltura di precisione. Ma anche alle smart city, che potranno sfruttare reti 5G per gestire in tempo reale sistemi distribuiti: illuminazione, traffico, monitoraggio ambientale.

Il 5G privato è la chiave per connettere sensori e attuatori su scala estesa, anche in aree dove cablare non è economicamente sostenibile. È qui che si realizza il principio del design sicuro: ogni nodo, ogni dispositivo, ogni connessione deve nascere con criteri di protezione integrata.

Sul fronte dell’innovazione tecnologica, su cosa state lavorando?

Il primo ambito è la crittografia post-quantica. Tutte le comunicazioni digitali – dalle app ai macchinari industriali – si basano su algoritmi che in futuro saranno vulnerabili ai computer quantistici. È un rischio sottovalutato ma imminente.

Noi abbiamo già introdotto cifratura resistente al quantum computing nel nostro browser sicuro. L’obiettivo è favorire quella che chiamiamo crypto-agility, cioè la capacità di adattare automaticamente i sistemi a nuovi standard di cifratura. È un processo che richiederà anni, ma abbiamo già messo a disposizione strumenti di visibilità e misurazione per aiutare i clienti a iniziare il percorso di transizione.

E naturalmente l’intelligenza artificiale continua a giocare un ruolo centrale…

Assolutamente. L’AI è parte integrante delle nostre soluzioni di sicurezza da oltre dieci anni. Usiamo machine learning e deep learning per rilevare comportamenti anomali e attacchi mai visti prima.

Oggi abbiamo più di 4.000 modelli di intelligenza artificiale integrati nei nostri firewall e nei tool di sicurezza, addestrati su un’enorme quantità di dati raccolti in vent’anni di attività globale. Questo ci permette di anticipare gli attacchi e ridurre drasticamente i tempi di rilevamento e risposta. Nei nostri SOC interni abbiamo portato il mean time to detect e il mean time to respond a circa un minuto, quando in media nel settore si parla di ore o giorni.

È un risultato straordinario, che consente non solo di rispondere meglio alle minacce, ma anche di rispettare le nuove normative che impongono tempi di reazione sempre più stringenti.

In che modo tutto questo incide sulla gestione del talento e delle competenze?

Il talent shortage è forse la sfida più grande di tutte. Manca personale qualificato in ogni area della cybersecurity, e il problema è globale. Noi di Palo Alto Networks abbiamo avviato una Academy interna: selezioniamo giovani laureati, li formiamo per due anni e li assumiamo stabilmente.

Collaboriamo anche con le università e con le scuole superiori, ma serve agire prima. L’educazione digitale dovrebbe iniziare già nella scuola primaria, per insegnare che ogni strumento tecnologico porta con sé rischi da gestire consapevolmente.

Inoltre, dobbiamo colmare un forte gender gap, ancora evidente nelle discipline STEM.

La cybersecurity deve essere percepita come una carriera possibile e appassionante, non come un ambito esclusivamente tecnico o maschile. Dietro ogni attacco c’è un avversario, e questo significa che c’è anche una possibilità di difesa. Ma servono formazione, consapevolezza e la volontà di fare della sicurezza un obiettivo comune.